緊急警告!あなたのビジネスが狙われています

リモートワークの普及に伴い、日本の中小企業が直面するサイバー脅威は増加の一途を辿っています。今回、FortiGate VPNに対する不正アクセス試行とランサムウェアの脅威が明らかになりました。この記事では、その恐怖の実態をデータに基づいて解説し、あなたのビジネスを守るための具体的な対策をご紹介します。

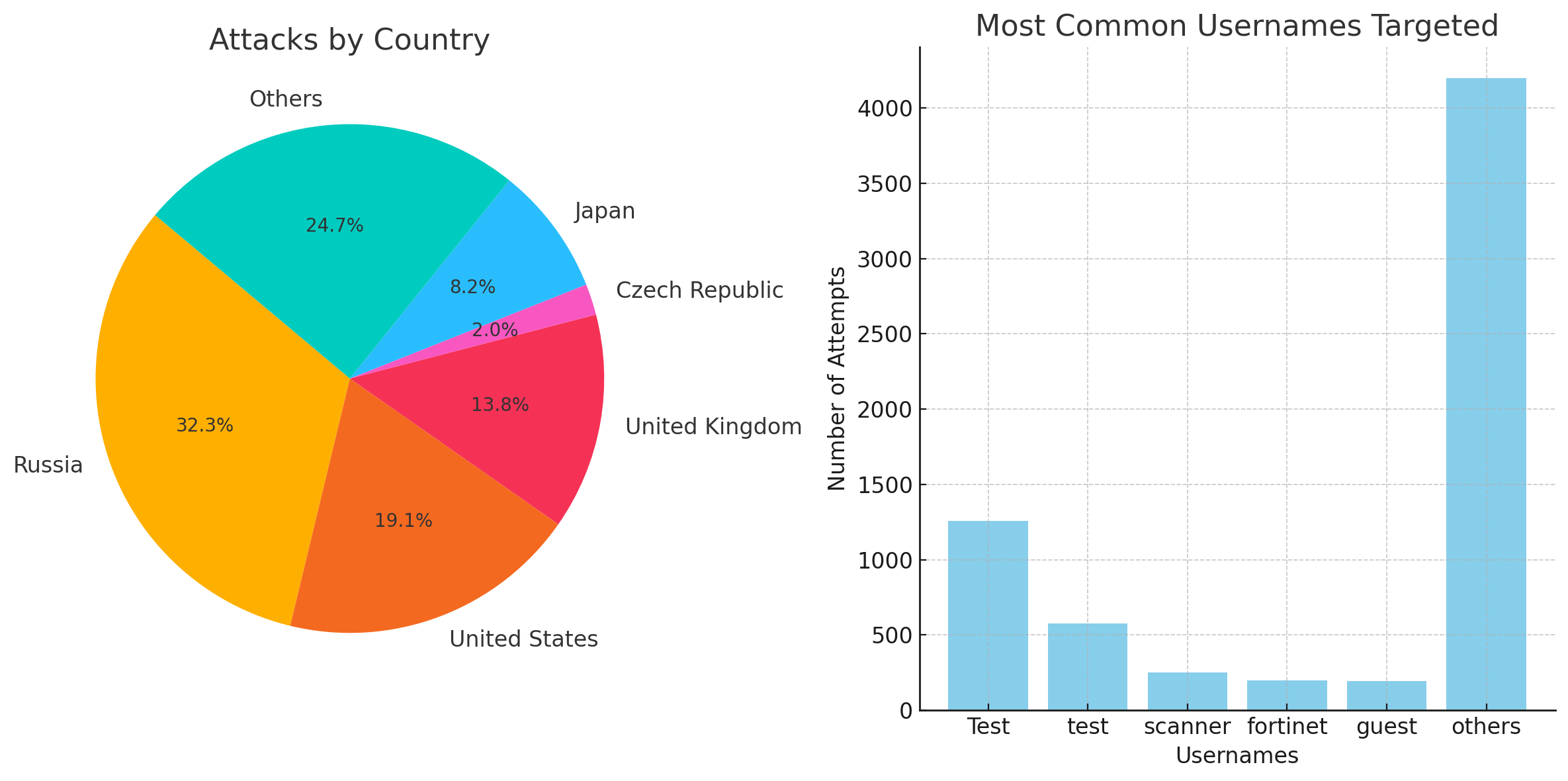

圧倒的な攻撃数!主要な攻撃源はロシアと米国

- ロシア:5,335回

- 米国:3,145回

- 英国:2,269回

- チェコ共和国:326回

- 日本:1,352回

狙われるユーザー名!テストアカウントが危ない

以下は、FortiGate VPNで認証拒否された際に試行されたユーザー名のトップ30です(トップ5のみ抜粋):

Test: 1,256回

test: 575回

scanner: 252回

fortinet: 198回

guest: 193回

攻撃者は、特に放置されたテストアカウントや一般的なシステムアカウントを狙っていることがわかります。これらのアカウントは、セキュリティが甘くなりがちで、攻撃者にとっては格好の標的です。

IPアドレス不明!攻撃者の匿名化技術

1,850回の攻撃が「IP Address not found」となっており、攻撃者が特定のツールや技術を使用して匿名性を保っていることが示唆されています。これにより、攻撃者の特定が一層困難になり、対策が急務です。

ランサムウェアの脅威!今すぐ対策を!

不正アクセスが成功すれば、攻撃者はネットワークに侵入し、機密データを暗号化して身代金を要求するランサムウェアを仕掛ける可能性があります。これは企業にとって重大な経済的損失や業務停止を引き起こすリスクがあります。

具体的な対策!不正アクセスを無害化するために

サイバー攻撃からビジネスを守るための対策として、以下の3点を実施することを強くお勧めします。ロシアや米国からの認証失敗が多いことから、国ごとにIPをブロックするということも考えられますが、日本からや国別IPデータベースでは特定できないIPからの認証失敗も多数あることから、効果的ではありません。

最も効果的な対策は「クライアント証明書とパスワードの2FA導入」です。これにより、不正アクセスのリスクを大幅に減少させることができます。

1. クライアント証明書とパスワードの2FA導入

クライアント証明書とパスワードを組み合わせた2FAは、最も強力なセキュリティ対策です。クライアント証明書は特定のデバイスに紐づけられた電子証明書で、パスワードと併用することで、認証の堅牢性を高めます。これにより、攻撃者がパスワードを盗んだとしても、証明書がなければアクセスは不可能です。

エビデンス:

CiscoのBlog: 2FAの導入により、アカウント乗っ取りのリスクを97%削減できると報告しています。

ユーロポール: 2FAの導入がサイバー攻撃の成功率を大幅に低下させると証明しています。

2. データの自動バックアップ

定期的なデータの自動バックアップは、ランサムウェア攻撃によるデータ損失を防ぐための重要な対策です。クラウドソリューションを活用したバックアップは、データの安全性を高め、復旧を迅速に行えるようにします。バックアップは定期的に復元テストを実施し、確実に機能することを確認します。

3. FortiGateセキュリティパッチやアップデートの適用

FortiGateのセキュリティパッチやアップデートを自動的に適用することで、システムの脆弱性を迅速に修正し、最新のセキュリティ状態を保つことができます。これにより、既知の脆弱性を悪用した攻撃を未然に防ぐことが可能です。

これらの対策を実施することで、サイバー攻撃から企業を守るための堅固な防御を築くことができます。特に、クライアント証明書とパスワードを組み合わせた2FAの導入は、不正アクセスを無害化するための最も効果的な手段です。

まとめ

不正アクセスの試みとランサムウェアの攻撃は、中小企業にとって深刻な脅威です。特に、ロシアからの攻撃が非常に多く確認されており、組織的な攻撃が行われている可能性があります。IPアドレスが不明な攻撃も多く、対策が急務です。

今すぐ、クライアント証明書とパスワードを組み合わせた2FAの導入を検討し、セキュリティ対策を強化してください。あなたのビジネスを守るために、迅速な対応が必要です。